- Auteur Jason Gerald gerald@how-what-advice.com.

- Public 2024-01-02 02:50.

- Laatst gewijzigd 2025-06-01 06:07.

Maakt u zich zorgen over de veiligheid van uw netwerk of dat van iemand anders? Een van de basisprincipes van netwerkbeveiliging is ervoor te zorgen dat uw router is beschermd tegen indringers. Een van de basistools die kunnen worden gebruikt om het te beveiligen is Nmap of Network Mapper. Dit programma scant het doel en rapporteert de open en gesloten poorten. Netwerkbeveiligingsexperts gebruiken dit programma om de netwerkbeveiliging te testen. Lees dit wikiHow-artikel om te leren hoe je het programma gebruikt.

Stap

Methode 1 van 2: Zenmap gebruiken

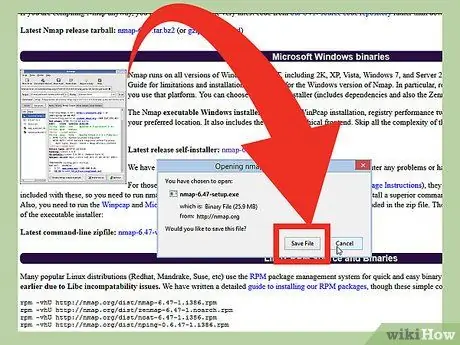

Stap 1. Download het Nmap-installatiebestand

Dit bestand (bestand) kan gratis worden verkregen van de website van de ontwikkelaar Nmap. Het wordt aanbevolen om het Nmap-installatiebestand rechtstreeks van de website van de ontwikkelaar te downloaden om virussen of nepbestanden te voorkomen. Het gedownloade Nmap-installatiebestand bevat de Zenmap-toepassing. Zenmap is een grafische interface voor Nmap waarmee beginnende gebruikers hun computers kunnen scannen zonder de opdrachtregel te hoeven leren.

Het Zenmap-programma is beschikbaar voor de besturingssystemen Windows, Linux en Mac OS X. U kunt alle installatiebestanden voor alle besturingssystemen vinden op de Nmap-website

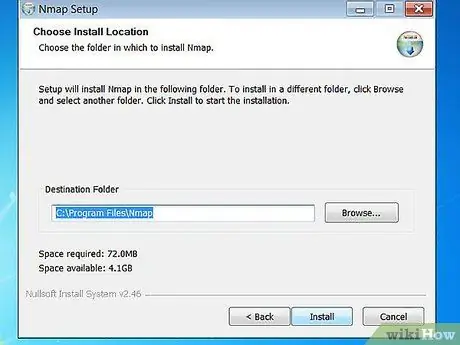

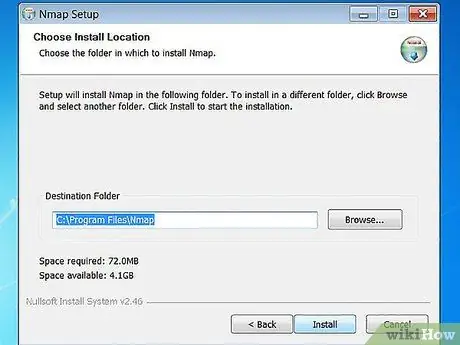

Stap 2. Installeer Nmap

Voer het Nmap-installatiebestand uit zodra het is gedownload. U wordt gevraagd om de programmacomponenten te selecteren die u wilt installeren. Om de prestaties van Nmap te maximaliseren, raden we aan om alle opties aan te vinken. Nmap zal geen adware of spyware installeren.

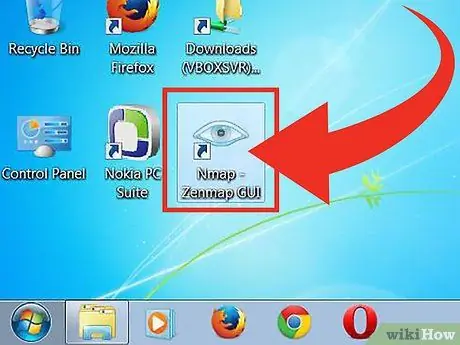

Stap 3. Voer het programma “Nmap - Zenmap GUI” uit

Als u de standaardoptie gebruikt bij het installeren van Nmap, ziet u het Nmap-pictogram op het bureaublad. Zoek anders naar dit pictogram in het menu Start. Als u Zenmap opent, wordt het programma uitgevoerd.

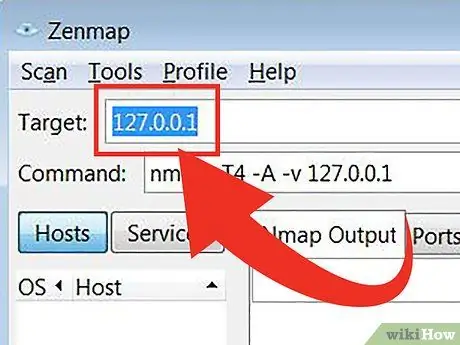

Stap 4. Voer het doel in dat u wilt scannen

Het Zenmap-programma maakt het scanproces eenvoudig. De eerste stap bij het uitvoeren van een scan is het selecteren van een doel. U kunt een domein (example.com), IP-adres (127.0.0.1), netwerk (192.168.1.0/24) of een combinatie van deze doelen invoeren.

Afhankelijk van de intensiteit en het doel van de scan, kan het uitvoeren van een Nmap-scan in strijd zijn met de regels die zijn opgesteld door uw internetprovider en u in de problemen kunnen brengen. We raden u aan de lokale wetgeving en contracten van internetproviders te controleren voordat u een Nmap-scan uitvoert op doelen die van buiten uw netwerk afkomstig zijn

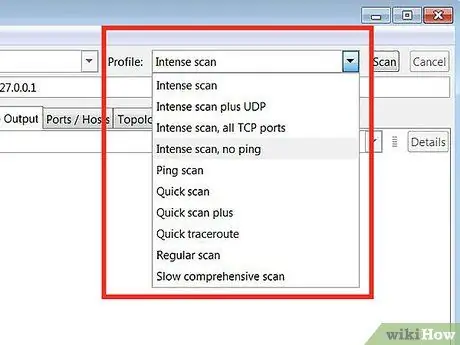

Stap 5. Selecteer Profiel

Een profiel is een voorinstelling die een set modificaties bevat die het scandoel definiëren. Met deze functie kunt u snel het scantype selecteren zonder dat u een wijziging op de opdrachtregel hoeft in te voeren. Kies een profiel dat bij je past:

- Intense scan - Grondig uitgevoerde scans. Dit profiel bevat detectie van besturingssysteem (besturingssysteem of besturingssysteem), versiedetectie, scriptscannen (script), traceroute en agressieve scantijd. Deze optie is een scan die het systeem en netwerk kan verstoren.

- Ping-scan - Deze scan wordt gebruikt om te detecteren of het doelwit het netwerk (online) is binnengekomen. Deze optie scant geen poorten.

- Snelle scan - Deze scan is sneller dan normale scan omdat deze optie een agressieve scantijd heeft en alleen geselecteerde poorten scant.

- Regelmatige scan - Deze optie is een standaard Nmap-scan zonder enige modificatie. Deze scan retourneert pings en open poorten naar het doel.

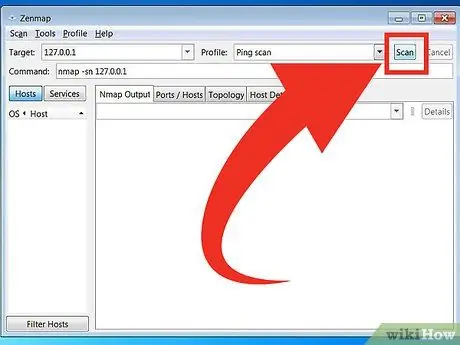

Stap 6. Klik op Scannen om te beginnen met scannen

Scanresultaten worden in realtime weergegeven op het tabblad Nmap-uitvoer. De scanduur varieert afhankelijk van het geselecteerde scanprofiel, de afstand tussen uw computer en het doel en de netwerkconfiguratie van het doel.

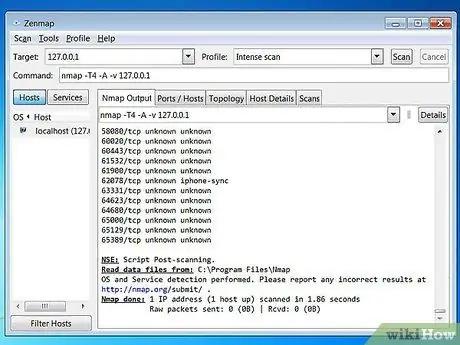

Stap 7. Bekijk de scanresultaten

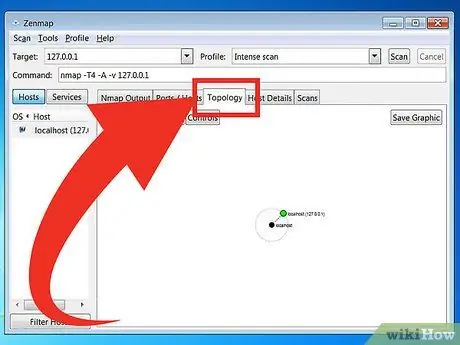

Topologie - Dit tabblad toont de traceroute voor de door u uitgevoerde scan. U kunt zien hoeveel hops (een deel van het pad dat tussen de bron en de bestemming van de gegevens ligt) de gegevens doorlopen om het doel te bereiken.

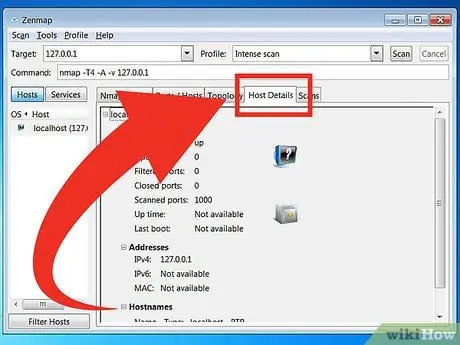

Hostgegevens - Dit tabblad geeft een samenvatting weer van de gegevens die zijn verkregen uit de doelscan, zoals het aantal poorten, IP-adres, hostnaam (hostnaam), besturingssysteem en andere.

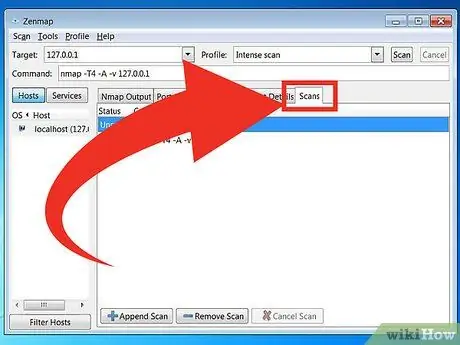

Scans - Op dit tabblad worden alle opdrachten (opdrachten) opgeslagen die in de vorige scan zijn geactiveerd. Met de tabbladen kunt u snel doelen opnieuw scannen met een specifieke set parameters.

Methode 2 van 2: De opdrachtregel gebruiken

Stap 1. Installeer Nmap

Voordat u Nmap gebruikt, moet u het eerst installeren, zodat u het kunt uitvoeren vanaf de opdrachtregel van het besturingssysteem. Het Nmap-programma is klein van formaat en gratis verkrijgbaar bij de Nmap-ontwikkelaars. Volg de onderstaande instructies om Nmap op uw besturingssysteem te installeren:

-

Linux - Download en installeer Nmap vanuit uw repository. Nmap is beschikbaar in de meeste grote Linux-repository's. Voer de volgende opdracht in op basis van de Linux-distributie die je hebt:

Voer een eenvoudige Nmap-scan uit Stap 8Bullet1 - Voor Red Hat, Fedora en SUSE

- (64-bits)

- Voor Debian en Ubuntu

rpm -vhU

(32-bits) OF

rpm -vhU

sudo apt-get install nmap

Voor ramen - Installeer het Nmap-installatiebestand. Dit bestand kan gratis worden verkregen van de ontwikkelaarswebsite Nmap. Het wordt aanbevolen om het Nmap-installatiebestand rechtstreeks van de website van de ontwikkelaar te downloaden om virussen of nepbestanden te voorkomen. Door het Nmap-installatiebestand te gebruiken, kunt u het Nmap-opdrachtregelprogramma snel installeren zonder dat u de bestanden naar de juiste map hoeft uit te pakken.

Als u de grafische interface van Zenmap niet wilt, kunt u het Nmap-installatieproces uitschakelen

Voor Mac OS X - Download het schijfkopiebestand (een computerbestand met de inhoud en structuur van een schijfvolume) Nmap. Dit bestand kan gratis worden verkregen van de ontwikkelaarswebsite Nmap. Het wordt aanbevolen om het Nmap-installatiebestand rechtstreeks van de website van de ontwikkelaar te downloaden om virussen of nepbestanden te voorkomen. Gebruik de installatiebestanden in het schijfkopiebestand om Nmap op de computer te installeren. Nmap vereist OS X versie 10, 6 of hoger.

Stap 2. Open de opdrachtregel

De opdracht Nmap wordt uitgevoerd vanaf de opdrachtregel en de scanresultaten worden onder de opdracht weergegeven. U kunt variabelen gebruiken om de scan te wijzigen. U kunt een scan uitvoeren vanuit elke map op de opdrachtregel.

-

Voor Linux - Open Terminal als u de GUI voor uw Linux-distributie gebruikt. De locatie van de terminal varieert afhankelijk van het type Linux-distributie.

Voer een eenvoudige Nmap-scan uit Stap 9Bullet1 -

Voor ramen - U kunt een opdrachtpromptvenster openen door op de Windows-toets + R te drukken en "cmd" in het veld Uitvoeren in te voeren. Windows 8-gebruikers kunnen op Windows-toets + X drukken en Opdrachtprompt selecteren in het menu. U kunt vanuit elke map een Nmap-scan uitvoeren.

Voer een eenvoudige Nmap-scan uit Stap 9Bullet2 -

Voor Mac OS X - Open de Terminal-toepassing die zich in de submap Utility van de map Programma's bevindt.

Voer een eenvoudige Nmap-scan uit Stap 9Bullet3

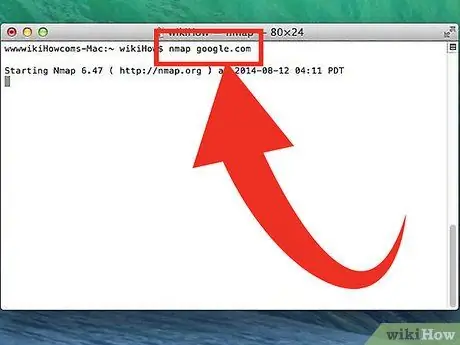

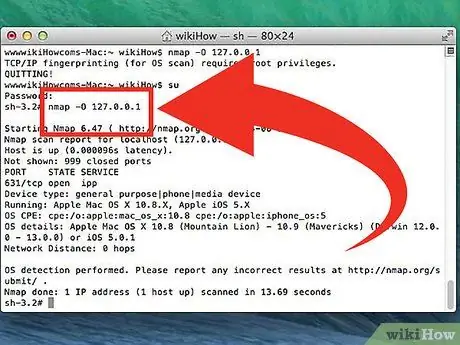

Stap 3. Voer een scan uit op de doelpoort

Om een basisscan uit te voeren, typt u

nmap

. Dit zal het doel pingen en de poort scannen. Deze scan is gemakkelijk te detecteren. Het scanresultaat wordt op het scherm weergegeven. Mogelijk moet u het venster omhoog verplaatsen om de volledige scan te zien.

Afhankelijk van de intensiteit en het doel van de scan, kan het uitvoeren van een Nmap-scan in strijd zijn met de regels die zijn opgesteld door uw internetprovider en u in de problemen kunnen brengen. We raden u aan de lokale regelgeving en het contract van de internetprovider die u gebruikt te controleren voordat u een Nmap-scan uitvoert op doelen die van buiten uw netwerk afkomstig zijn

Stap 4. Voer de gewijzigde scan uit

U kunt opdrachtvariabelen gebruiken om de scanparameters te wijzigen, zodat de zoekresultaten meer of minder informatie bevatten. Als u de scanvariabele wijzigt, verandert het interferentieniveau dat door de scan wordt gegenereerd. U kunt meerdere variabelen toevoegen door tussen elke variabele een spatie te plaatsen. De variabele wordt voor het doel geplaatst:

nmap

- - sS - Dit is een SYN-scan die in stilte wordt uitgevoerd. Deze scan is moeilijker te detecteren dan een standaard scan. De scan duurt echter langer. Veel moderne firewalls kunnen "-sS"-scans detecteren.

- - sn - Dit is een ping-scan. Deze scan schakelt poortscannen uit en controleert alleen op hosts die zijn aangemeld bij het netwerk.

- - O - Dit is een scan van het besturingssysteem. Deze scan zal proberen het doelbesturingssysteem te bepalen.

- - EEN - Deze variabele activeert verschillende veelgebruikte scans: OS-detectie, versiedetectie, scriptscanning en traceroute.

- - F - Deze scan activeert de snelle modus en vermindert het aantal gescande poorten.

- - v - Deze scan toont meer informatie in de zoekresultaten, zodat u ze gemakkelijker kunt begrijpen.

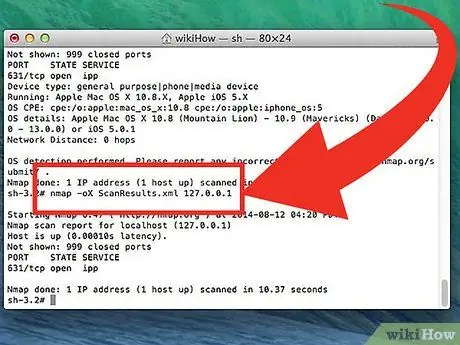

Stap 5. Converteer de scanresultaten naar een XML-bestand

U kunt de scanresultaten converteren naar een XML-bestand, zodat u ze gemakkelijk in elke browser kunt bekijken. Om dit te doen, moet u de variabele - OS en geef ook de XML-bestandsnaam op. Het volgende is een voorbeeld van de opdracht die wordt gebruikt om de scanresultaten naar een XML-bestand te converteren:

nmap -oX Zoekresultaat.xml

Het XML-bestand wordt opgeslagen in de map waar u het werkbestand hebt opgeslagen

Tips

- Als het doel niet reageert, probeer dan "-P0" toe te voegen aan de scan. Dit dwingt Nmap om te beginnen met scannen, zelfs als het programma denkt dat het geselecteerde doel niet kan worden gevonden. Deze methode is handig voor computers die worden geblokkeerd door een firewall.

- Wilt u de voortgang van de scan weten? Terwijl de scan bezig is, drukt u op de spatiebalk of een willekeurige toets om de voortgang van de Nmap-scan te bekijken.

- Als de scan erg lang duurt (twintig minuten of meer), probeer dan "-F" toe te voegen aan de Nmap-scan om Nmap alleen veelgebruikte poorten te laten scannen.

Waarschuwing

- Als u regelmatig Nmap-scans uitvoert, moet u voorbereid zijn om de vragen van uw internetprovider te beantwoorden. Sommige internetproviders kijken regelmatig naar Nmap-verkeer en Nmap is een gemakkelijk te detecteren hulpmiddel. Nmap is een tool die bij velen bekend is en meestal wordt gebruikt door hackers. Als zodanig kan je worden verdacht door je internetprovider en moet je in detail uitleggen waarom je Nmap gebruikt.

- Zorg ervoor dat je toestemming hebt om het doel te scannen! Als u www.whitehouse.gov scant, kunt u in de problemen komen. Probeer scanme.nmap.org te scannen als u de Nmap-toepassing wilt proberen. Deze website wordt beheerd en onderhouden door Nmap-ontwikkelaars. Daarom kunt u het scannen zonder dat u zich zorgen hoeft te maken dat u in de problemen komt.